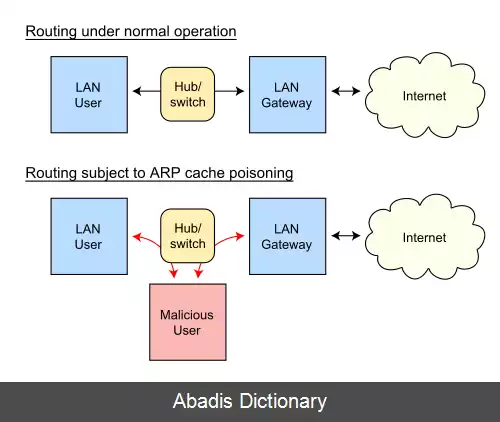

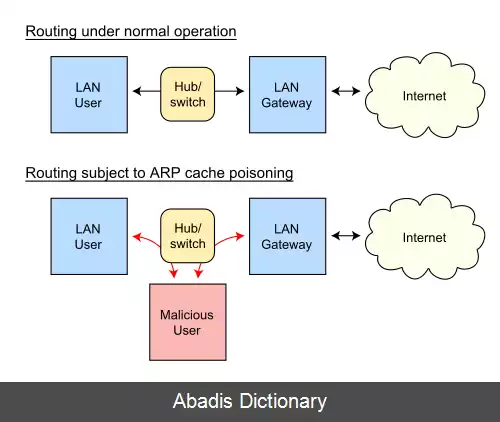

فریب کاری آرپ. فریبکاری آرپ یا جعل آرپ ( Arp spoofing ) [ ۱] تکنیکی است که در آن حمله کننده پیام های جعلی آرپ را به شبکه محلی ارسال می کند. در اصل، هدف قرار دادن آدرس مک حمله کننده به همراه آدرس آی پی میزبانی دیگر ( همچون درگاه پیش فرض ) است، که باعث می شود به جای اینکه هر ترافیکی که قرار است به آن میزبان ارسال شود، به حمله کننده ارسال گردد.

جعل آرپ به حمله کننده این امکان را می دهد که فریم های داده را بر روی شبکه محلی از هم جدا کند، ترافیک را تغییر دهد، یا کل ترافیک را متوقف نماید. اغلب این حمله به عنوان ورودی دیگر حملات استفاده می شود. حملاتی نظیر محروم سازی از سرویس، مرد میانی، یا استراق نشست. [ ۲]

این حمله فقط در شبکه هایی قابل استفاده است که از آرپ استفاده می کنند و به سگمنت های محلی محدود شده اند. [ ۳]

آرپ پروتکل نگاشت آدرس یک پروتکل نگاشت آدرس هایلایه شبکه به آدرس های لایه پیوند است که به طور گسترده مورد استفاده قرار می گیرد. [ ۴]

زمانی که یک دیتاگرام آی پی درون شبکه محلی از میزبانی به میزبان دیگر ارسال می شود، آدرس آی پی مقصد باید به آدرس MAC تبدیل شود تا بتواند از طریق لایه پیوندداده ارسال گردد. [ ۳] وقتی که آدرس آی پی میزبان دیگر معلوم باشد و آدرس MAC آن نیاز باشد، یک بسته انتشاری بر روی شبکه محلی ارسال می شود. این بسته به عنوان درخواست آرپ شناخته می شود. ماشین مقصد با آی پی مورد نظر در درخواست آرپ، با جواب آرپ پاسخ می دهد که این پاسخ شامل آدرس MAC برای آن آدرس می باشد. [ ۳]

آرپ یک پروتکل بدون حالت است. میزبان های شبکه بطور خودکار تمامی جواب های آرپی را که دریافت می کنند، بدون توجه به اینکه درخواست داده باشند یا خیر، آن ها را کش می کنند. حتی مقادیر آرپی که هنوز منقضی نشده اند، با دریافت آرپ جدید از بین می روند. هیچ تابعی در پروتکل آرپ وجود ندارد که بتوان با استفاده از آن منبع ارسال کننده جواب آرپ را احراز هویت نماید. این رفتار یک آسیب پذیری است که اجازه می دهد فریب کاری آرپ اتفاق افتد. [ ۲] [ ۳]

ایده اصلی در جعل آرپ مورد حمله قرار دادن آسیب پذیری پروتکل آرپ، از طریق فرستادن پیام های جعلی آرپ درون شبکه محلی است. حملات جعل آرپ می تواند از جانب میزبان قربانی در شبکه محلی یا مستقیماً از سمت ماشین حمله کننده که مستقیماً به شبکه متصل است، انجام گیرد.

این نوشته برگرفته از سایت ویکی پدیا می باشد، اگر نادرست یا توهین آمیز است، لطفا گزارش دهید: گزارش تخلفجعل آرپ به حمله کننده این امکان را می دهد که فریم های داده را بر روی شبکه محلی از هم جدا کند، ترافیک را تغییر دهد، یا کل ترافیک را متوقف نماید. اغلب این حمله به عنوان ورودی دیگر حملات استفاده می شود. حملاتی نظیر محروم سازی از سرویس، مرد میانی، یا استراق نشست. [ ۲]

این حمله فقط در شبکه هایی قابل استفاده است که از آرپ استفاده می کنند و به سگمنت های محلی محدود شده اند. [ ۳]

آرپ پروتکل نگاشت آدرس یک پروتکل نگاشت آدرس هایلایه شبکه به آدرس های لایه پیوند است که به طور گسترده مورد استفاده قرار می گیرد. [ ۴]

زمانی که یک دیتاگرام آی پی درون شبکه محلی از میزبانی به میزبان دیگر ارسال می شود، آدرس آی پی مقصد باید به آدرس MAC تبدیل شود تا بتواند از طریق لایه پیوندداده ارسال گردد. [ ۳] وقتی که آدرس آی پی میزبان دیگر معلوم باشد و آدرس MAC آن نیاز باشد، یک بسته انتشاری بر روی شبکه محلی ارسال می شود. این بسته به عنوان درخواست آرپ شناخته می شود. ماشین مقصد با آی پی مورد نظر در درخواست آرپ، با جواب آرپ پاسخ می دهد که این پاسخ شامل آدرس MAC برای آن آدرس می باشد. [ ۳]

آرپ یک پروتکل بدون حالت است. میزبان های شبکه بطور خودکار تمامی جواب های آرپی را که دریافت می کنند، بدون توجه به اینکه درخواست داده باشند یا خیر، آن ها را کش می کنند. حتی مقادیر آرپی که هنوز منقضی نشده اند، با دریافت آرپ جدید از بین می روند. هیچ تابعی در پروتکل آرپ وجود ندارد که بتوان با استفاده از آن منبع ارسال کننده جواب آرپ را احراز هویت نماید. این رفتار یک آسیب پذیری است که اجازه می دهد فریب کاری آرپ اتفاق افتد. [ ۲] [ ۳]

ایده اصلی در جعل آرپ مورد حمله قرار دادن آسیب پذیری پروتکل آرپ، از طریق فرستادن پیام های جعلی آرپ درون شبکه محلی است. حملات جعل آرپ می تواند از جانب میزبان قربانی در شبکه محلی یا مستقیماً از سمت ماشین حمله کننده که مستقیماً به شبکه متصل است، انجام گیرد.

wiki: فریب کاری آرپ