تفکیک ناپذیری متن رمزنگاری شده یک مشخصه در بسیاری از رویه های رمزنگاری است. به صورت شهودی، اگر یک سیستم رمزنگاری مشخصه ی تفکیک ناپذیری را داشته باشد، مهاجم نمی تواند بر اساس پیامی که رمزنگاری شده، جفت متن های رمزنگاری شده را از هم تمیز دهد. در بیشتر سیستم هایی که امنیت قابل اثباتی دارند و از رمزنگاری کلید عمومی استفاده می کنند، این مشخصه تحت حمله با متن اصلی منتخب یک پیش نیاز اساسی محسوب می شود، اگرچه برخی از رویه ها تحت حمله با متن رمز منتخب و حمله با متن رمز منتخب انطباقی نیز تفکیک ناپذیری ارائه می دهند. تفکیک ناپذیری تحت حمله با متن اصلی منتخب معادل خاصیت امنیت معنایی است، و بسیاری از اثبات هایی که در حوزه ی رمزنگاری هستند از این تعریف ها به صورت متقابل استفاده می کنند.

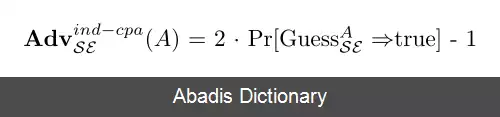

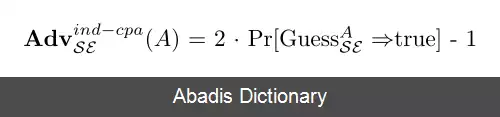

فرض کنید یک مهاجم، رمزنگاری یک پیام ( که به صورت رندوم ازفضای پیام دو عنصری ای که خود مهاجم تعیین کرده انتخاب شده ) را داشته باشد. اگر هیچ مهاجمی نتواند انتخاب پیام را با احتمالی که از احتمال رندوم ( 1 2 ) بسیار بیشتر باشد تشخیص دهد، آن گاه سیستم رمزنگاری استفاده شده از لحاظ تفکیک پذیری امن است. اگر هر مهاجمی بتواند در تفکیک متن رمزشده ی منتخب با احتمالی بسیار بیشتر از رندوم ( 1 2 ) موفق شود، آن گاه گفته می شود که مهاجم در زمینه ی تفکیک متن رمزنگاری شده یک «برتری» دارد، و همچنین رویه ی استفاده شده نیز از لحاظ تفکیک پذیری یک رویه ی امن محسوب نمی شود. همچنین این تعریف، این ایده را توضیح می دهد که در یک رویه ی امن، مهاجم نباید با دیدن متن رمزنگاری شده قادر باشد اطلاعاتی به دست بیاورد. بنابراین، مهاجم نباید بتواند با دقتی بهتر از رندوم عمل کند.

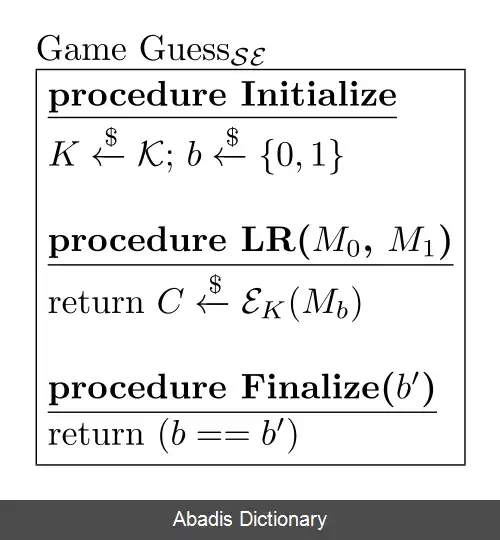

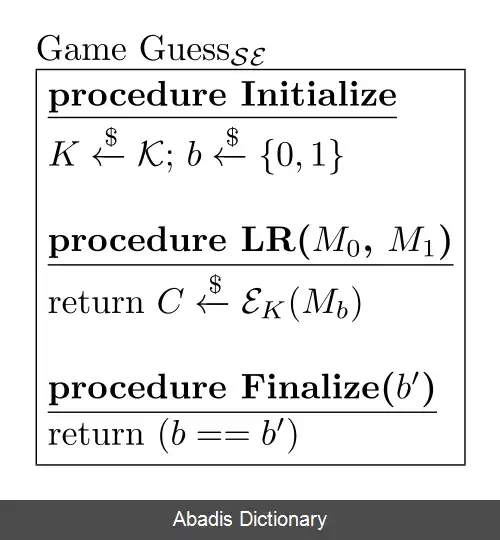

امنیت از لحاظ تفکیک پذیری، بسته به فرضیاتی که راجع به توانایی های مهاجم در نظر گرفته می شود، تعاریف بسیاری دارد. این امنیت معمولاً به عنوان یک بازی ارائه می شود. بازی به این صورت است که سیستم رمزنگاری امن محسوب می شود، اگر هیچ مهاجمی نتواند بازی را با احتمالی بسیار بیشتر از رندوم برنده شود. متداول ترین تعاریفی که در رمزنگاری استفاده می شوند عبارتند از تفکیک ناپذیری تحت حمله با متن اصلی منتخب ( یا به صورت مخفف IND - CPA ) ، تفکیک ناپذیری تحت حمله ی غیرانطباقی با متن رمزنگاری شده ی منتخب ( IND - CCA1 ) و تفکیک ناپذیری تحت حمله ی انطباقی با متن رمزنگاری شده ی منتخب ( IND - CCA2 ) . امنیت تحت هر کدام از این حملات، امنیت نسبت به حملات قبلی را نیز تضمین می کند: رویه ای که در IND - CCA1 امن است در IND - CPA نیز امن است. همچنین رویه ای که در IND - CCA2 امن است در IND=CCA1 و IND - CPA امن است. در نتیجه، IND - CCA2 در بین سه تعریف امنیت قوی ترین است.

این نوشته برگرفته از سایت ویکی پدیا می باشد، اگر نادرست یا توهین آمیز است، لطفا گزارش دهید: گزارش تخلففرض کنید یک مهاجم، رمزنگاری یک پیام ( که به صورت رندوم ازفضای پیام دو عنصری ای که خود مهاجم تعیین کرده انتخاب شده ) را داشته باشد. اگر هیچ مهاجمی نتواند انتخاب پیام را با احتمالی که از احتمال رندوم ( 1 2 ) بسیار بیشتر باشد تشخیص دهد، آن گاه سیستم رمزنگاری استفاده شده از لحاظ تفکیک پذیری امن است. اگر هر مهاجمی بتواند در تفکیک متن رمزشده ی منتخب با احتمالی بسیار بیشتر از رندوم ( 1 2 ) موفق شود، آن گاه گفته می شود که مهاجم در زمینه ی تفکیک متن رمزنگاری شده یک «برتری» دارد، و همچنین رویه ی استفاده شده نیز از لحاظ تفکیک پذیری یک رویه ی امن محسوب نمی شود. همچنین این تعریف، این ایده را توضیح می دهد که در یک رویه ی امن، مهاجم نباید با دیدن متن رمزنگاری شده قادر باشد اطلاعاتی به دست بیاورد. بنابراین، مهاجم نباید بتواند با دقتی بهتر از رندوم عمل کند.

امنیت از لحاظ تفکیک پذیری، بسته به فرضیاتی که راجع به توانایی های مهاجم در نظر گرفته می شود، تعاریف بسیاری دارد. این امنیت معمولاً به عنوان یک بازی ارائه می شود. بازی به این صورت است که سیستم رمزنگاری امن محسوب می شود، اگر هیچ مهاجمی نتواند بازی را با احتمالی بسیار بیشتر از رندوم برنده شود. متداول ترین تعاریفی که در رمزنگاری استفاده می شوند عبارتند از تفکیک ناپذیری تحت حمله با متن اصلی منتخب ( یا به صورت مخفف IND - CPA ) ، تفکیک ناپذیری تحت حمله ی غیرانطباقی با متن رمزنگاری شده ی منتخب ( IND - CCA1 ) و تفکیک ناپذیری تحت حمله ی انطباقی با متن رمزنگاری شده ی منتخب ( IND - CCA2 ) . امنیت تحت هر کدام از این حملات، امنیت نسبت به حملات قبلی را نیز تضمین می کند: رویه ای که در IND - CCA1 امن است در IND - CPA نیز امن است. همچنین رویه ای که در IND - CCA2 امن است در IND=CCA1 و IND - CPA امن است. در نتیجه، IND - CCA2 در بین سه تعریف امنیت قوی ترین است.